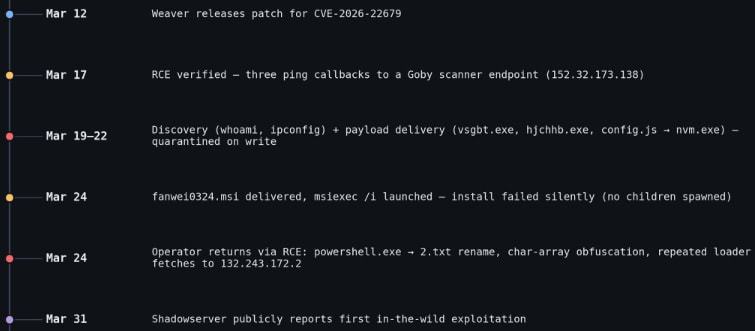

கண்டுபிடிப்பு கட்டளைகளை இயக்க, மார்ச் நடுப்பகுதியில் இருந்து வீவர் மின்-காலஜி அலுவலக ஆட்டோமேஷனில் ஹேக்கர்கள் முக்கியமான பாதிப்பை (CVE-2026-22679) பயன்படுத்தி வருகின்றனர்.

மென்பொருள் விற்பனையாளர் சிக்கலைச் சரிசெய்வதற்கான பாதுகாப்பு புதுப்பிப்பை வெளியிட்ட ஐந்து நாட்களுக்குப் பிறகு தாக்குதல்கள் தொடங்கியது மற்றும் அதை பகிரங்கமாக வெளிப்படுத்த இரண்டு வாரங்களுக்கு முன்பு.

அச்சுறுத்தல் புலனாய்வு நிறுவனமான வேகாவின் ஆராய்ச்சியாளர்கள் தீங்கிழைக்கும் செயல்பாட்டை ஆவணப்படுத்தினர் மற்றும் தாக்குதல்கள் ஒரு வாரம் நீடித்தன, ஒவ்வொன்றும் பல தனித்துவமான கட்டங்களைக் கொண்டதாகத் தெரிவித்தனர்.

வீவர் மின்-காலஜி என்பது ஒரு நிறுவன அலுவலக ஆட்டோமேஷன் (OA) மற்றும் பணிப்பாய்வுகள், ஆவண மேலாண்மை, மனித வளங்கள் மற்றும் உள் வணிக செயல்முறைகளுக்குப் பயன்படுத்தப்படும் ஒத்துழைப்பு தளமாகும். தயாரிப்பு முக்கியமாக சீன நிறுவனங்களால் பயன்படுத்தப்படுகிறது.

CVE-2026-22679 என்பது மார்ச் 12க்கு முன் E-காலஜி 10.0 வெளியீடுகளைப் பாதிக்கும் முக்கியமான அங்கீகரிக்கப்படாத ரிமோட் குறியீடு செயல்படுத்தல் குறைபாடு ஆகும்.

அம்பலப்படுத்தப்பட்ட பிழைத்திருத்த API எண்ட்பாயிண்ட் காரணமாக இந்த குறைபாடு ஏற்படுகிறது, இது பயனர் வழங்கிய அளவுருக்கள் அங்கீகாரம் அல்லது உள்ளீடு சரிபார்ப்பு இல்லாமல் பின்தளத்தில் தொலைநிலை செயல்முறை அழைப்பு (RPC) செயல்பாட்டை அடைய அனுமதிக்காது.

இது தாக்குபவர்கள் வடிவமைக்கப்பட்ட மதிப்புகளை அனுப்ப அனுமதிக்கிறது, அவை இறுதியில் சேவையகத்தில் கணினி கட்டளைகளாக செயல்படுத்தப்படுகின்றன, இது இறுதிப் புள்ளியை தொலை கட்டளை செயல்படுத்தல் இடைமுகமாக மாற்றுகிறது.

வேகாவின் கூற்றுப்படி, தாக்குபவர்கள் முதலில் ரிமோட் கோட் எக்ஸிகியூஷன் (ஆர்சிஇ) திறன்களை ஜாவா செயல்முறையிலிருந்து கோபி தொடர்பான கால்பேக்கிற்கு பிங் செய்வதன் மூலம் சரிபார்த்தனர், பின்னர் பல பவர்ஷெல் அடிப்படையிலான பேலோட் பதிவிறக்கங்களைச் செய்தனர். இருப்பினும், இவை அனைத்தும் இறுதிப் புள்ளி பாதுகாப்பால் தடுக்கப்பட்டன.

இலக்கை (fanwei0324.msi) கணக்கில் எடுத்துக் கொண்ட MSI நிறுவியை அவர்கள் பின்னர் பயன்படுத்த முயன்றனர், ஆனால் அது சரியாகச் செயல்படத் தவறியது மற்றும் கண்காணிப்பு செயல்பாடு எதுவும் காணப்படவில்லை.

அந்த தோல்வியுற்ற முயற்சிகளுக்குப் பிறகு, ரிமோட் ஸ்கிரிப்ட்களை திரும்பத் திரும்ப மீட்டெடுக்க, தெளிவற்ற மற்றும் கோப்பு இல்லாத PowerShell ஐப் பயன்படுத்தி, தாக்குபவர்கள் RCE இறுதிப் புள்ளியில் திரும்பினர்.

தாக்குதலின் அனைத்து கட்டங்களிலும், அச்சுறுத்தல் நடிகர்கள் ஹூமி, ஐபிகான்ஃபிக் மற்றும் டாஸ்க்லிஸ்ட் போன்ற உளவு கட்டளைகளை செயல்படுத்தினர்.

ஆதாரம்: வேகா

தாக்குபவர்கள் CVE-2026-22679 ஐப் பயன்படுத்தி RCE க்கு வாய்ப்பு கிடைத்தாலும், அவர்கள் இலக்கு வைக்கப்பட்ட ஹோஸ்டில் ஒரு தொடர்ச்சியான அமர்வை ஏற்படுத்தவில்லை என்று வேகா விளக்குகிறார்.

Weaver E-cology 10.0 இன் பயனர்கள் விற்பனையாளரின் இணையதளத்தில் கிடைக்கும் பாதுகாப்பு புதுப்பிப்புகளை கூடிய விரைவில் பயன்படுத்துமாறு அறிவுறுத்தப்படுகிறார்கள்.

“நாங்கள் கவனித்த ஒவ்வொரு தாக்குதல் செயல்முறையும் java.exe (வீவரின் டாம்கேட்டில் சேர்க்கப்பட்டுள்ள ஜாவா விர்ச்சுவல் மெஷின்) இன் பெற்றோர் ஆகும், எந்த முன் அங்கீகாரமும் இல்லை,” என்று வேகா விளக்கினார், “விற்பனையாளர் திருத்தம் (பில்ட் 20260312) பிழைத்திருத்த முடிவுப் புள்ளியை முழுவதுமாக நீக்குகிறது.”

உத்தியோகபூர்வ புல்லட்டினில் தீர்வுகள் அல்லது தீர்வுகள் எதுவும் இல்லை, எனவே புதுப்பித்தல் மட்டுமே பரிந்துரை.

ரெண்டரர்கள் மற்றும் OS சாண்ட்பாக்ஸ்கள் இரண்டையும் கடந்து AI ஆனது நான்கு பூஜ்ஜிய நாட்களை ஒரே சுரண்டலுடன் இணைக்கிறது. புதிய சுரண்டல்களின் அலை வருகிறது.

தன்னாட்சி சரிபார்ப்பு உச்சிமாநாட்டில் (மே 12 மற்றும் 14), சூழல் நிறைந்த தன்னாட்சி சரிபார்ப்பு எவ்வாறு சுரண்டக்கூடியதைக் கண்டறிந்து, கட்டுப்பாடுகள் செல்லுபடியாகும் என்பதை நிரூபிக்கிறது மற்றும் சரிசெய்தல் வளையத்தை மூடுகிறது என்பதைப் பார்க்கவும்.

உங்கள் இடத்தைக் கோருங்கள்

Leave a Reply