ஹேக்கர்கள் DAEMON Tools மென்பொருளுக்கான நிறுவிகளை ட்ரோஜனாக்கினர் மற்றும் ஏப்ரல் 8 முதல், அதிகாரப்பூர்வ இணையதளத்தில் இருந்து தயாரிப்பைப் பதிவிறக்கிய ஆயிரக்கணக்கான அமைப்புகளுக்கு பின்கதவை வழங்கினர்.

விநியோக சங்கிலி தாக்குதல் 100 க்கும் மேற்பட்ட நாடுகளில் ஆயிரக்கணக்கான நோய்த்தொற்றுகளை ஏற்படுத்தியது. இருப்பினும், இரண்டாம் கட்ட பேலோடுகள் ஒரு டஜன் வாகனங்களில் மட்டுமே பயன்படுத்தப்பட்டன, இது அதிக மதிப்புள்ள இலக்குகளை குறிவைத்து இலக்கு தாக்குதலைக் குறிக்கிறது.

அடுத்த கட்டத்தில் பேலோடுகளைப் பெறும் பாதிக்கப்பட்டவர்களில் ரஷ்யா, பெலாரஸ் மற்றும் தாய்லாந்தில் உள்ள சில்லறை, அறிவியல், அரசு மற்றும் உற்பத்தி நிறுவனங்கள் அடங்கும்.

சைபர் செக்யூரிட்டி நிறுவனமான Kaspersky இன் இன்றைய அறிக்கை, தாக்குதல் நடந்து வருவதாகவும், ட்ரோஜன் மென்பொருளில் DAEMON Tools பதிப்புகள் 12.5.0.2421 முதல் 12.5.0.2434 வரை, குறிப்பாக DTHelper.exe, DiscSoftBusServiceLite.exe, மற்றும் DTShelle.

DAEMON Tools என்பது ஒரு விண்டோஸ் பயன்பாடாகும், இது வட்டு படக் கோப்புகளை மெய்நிகர் இயக்கிகளாக ஏற்ற அனுமதிக்கிறது. 2000 களில் இந்த மென்பொருள் மிகவும் பிரபலமாக இருந்தது, குறிப்பாக விளையாட்டாளர்கள் மற்றும் ஆற்றல் பயனர்களிடையே, ஆனால் இன்று அதன் செயலாக்கம் மெய்நிகர் இயக்கி மேலாண்மை தேவைப்படும் சூழல்களுக்கு மட்டுமே.

இன்றைய நிலவரப்படி, தாக்குதல் நடந்து வருவதாக காஸ்பர்ஸ்கி கூறுகிறார்.

சந்தேகத்திற்கு இடமில்லாத பயனர்கள் டிஜிட்டல் கையொப்பமிடப்பட்ட ட்ரோஜன் நிறுவிகளைப் பதிவிறக்கி இயக்கியவுடன், அவர்கள் சமரசம் செய்யப்பட்ட பைனரிகளில் உட்பொதிக்கப்பட்ட தீங்கிழைக்கும் குறியீட்டைத் தூண்டுவார்கள். பேலோட் நிலைத்தன்மையை நிறுவுகிறது மற்றும் கணினி துவக்கத்தில் இரண்டாம் நிலை கதவை செயல்படுத்துகிறது.

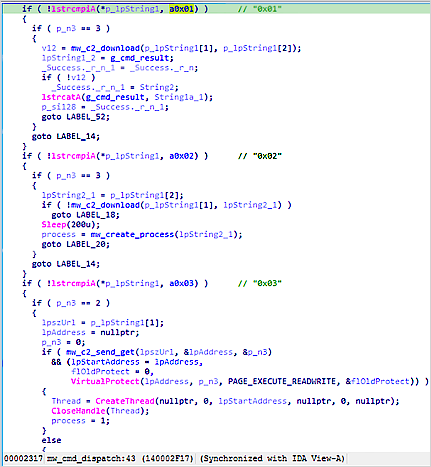

கூடுதல் பேலோடுகளைப் பதிவிறக்கி இயக்க கணினிக்கு அறிவுறுத்தும் கட்டளைகளுடன் சேவையகம் பதிலளிக்க முடியும்.

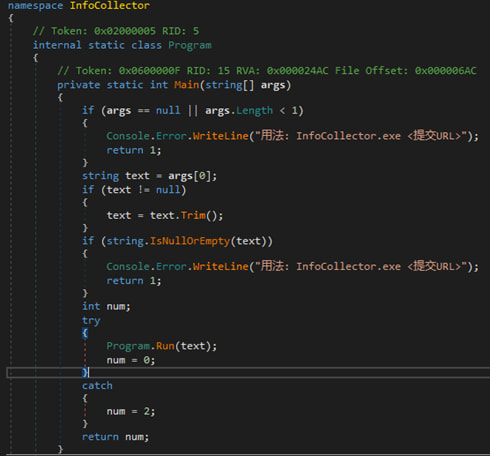

முதல்-நிலை மால்வேர் என்பது ஹோஸ்ட்பெயர், MAC முகவரி, இயங்கும் செயல்முறைகள், நிறுவப்பட்ட மென்பொருள் மற்றும் சிஸ்டம் லோகேல் போன்ற கணினித் தரவைச் சேகரித்து, பாதிக்கப்பட்ட விவரக்குறிப்பிற்காக தாக்குபவர்களுக்கு அனுப்பும் அடிப்படைத் தகவல் திருடாகும்.

ஆதாரம்: காஸ்பர்ஸ்கி

முடிவுகளின் அடிப்படையில், சில அமைப்புகள் இரண்டாவது கட்டத்தைப் பெறுகின்றன, இது ஒரு இலகுரக பின்கதவாகும், இது கட்டளைகளை இயக்கவும், கோப்புகளைப் பதிவிறக்கவும் மற்றும் நினைவகத்தில் நேரடியாக குறியீட்டை இயக்கவும் முடியும்.

ஆதாரம்: காஸ்பர்ஸ்கி

ஒரு ரஷ்ய கல்வி நிறுவனத்தை இலக்காகக் கொண்ட ஒரு சந்தர்ப்பத்திலாவது, காஸ்பர்ஸ்கி, QUIC RAT எனப்படும் மிகவும் மேம்பட்ட மால்வேர் ஸ்ட்ரெய்னைப் பயன்படுத்துவதைக் கவனித்தார், இது பல தொடர்பு நெறிமுறைகளை ஆதரிக்கிறது மற்றும் தீங்கிழைக்கும் குறியீட்டை முறையான செயல்முறைகளில் செலுத்துகிறது.

BleepingComputer DAEMON Tools ஐ சப்ளை செயின் தாக்குதல் குறித்த கருத்துக்கான கோரிக்கையுடன் அணுகியுள்ளது, ஆனால் வெளியீட்டின் போது அது கேட்கவில்லை.

DAEMON டூல்ஸ் சப்ளை செயின் தாக்குதலை காஸ்பர்ஸ்கி விவரிக்கிறார், இது ஒரு போதுமான அதிநவீன சமரசம் என்று கிட்டத்தட்ட ஒரு மாதத்திற்கு நீடித்தது.

“தாக்குதலின் அதிக சிக்கலான தன்மையைக் கருத்தில் கொண்டு, ஏப்ரல் 8 அல்லது அதற்குப் பிறகு நடந்த எந்தவொரு அசாதாரண இணைய பாதுகாப்பு நடவடிக்கைகளுக்கும் DAEMON கருவிகள் நிறுவப்பட்ட இயந்திரங்களை நிறுவனங்கள் கவனமாக ஆய்வு செய்வது மிகவும் முக்கியமானது” என்று ஆராய்ச்சியாளர்கள் கூறுகின்றனர்.

காஸ்பர்ஸ்கி ஒரு குறிப்பிட்ட அச்சுறுத்தல் நடிகரின் தாக்குதலுக்கு காரணம் இல்லை என்றாலும், முதல் கட்ட பேலோடில் காணப்படும் சரங்களின் அடிப்படையில், தாக்குபவர் ஒரு சீன பேச்சாளர் என்று ஆராய்ச்சியாளர்கள் நம்புகின்றனர்.

ஆண்டின் தொடக்கத்தில் இருந்து, மென்பொருள் விநியோகச் சங்கிலி மீதான தாக்குதல்கள் கிட்டத்தட்ட ஒவ்வொரு மாதமும் கண்டறியப்பட்டன: ஜனவரியில் eScan, பிப்ரவரியில் Notepad++, ஏப்ரல் மாதத்தில் CPU-Z மற்றும் இந்த மாதம் DAEMON கருவிகள்.

குறியீடு களஞ்சியங்கள், தொகுப்புகள் மற்றும் நீட்டிப்புகளை குறிவைக்கும் இதேபோன்ற தாக்குதல்கள் இந்த ஆண்டு இன்னும் அதிகமாக உள்ளன, ட்ரிவி, செக்மார்க்ஸ் மற்றும் கிளாஸ்வார்ம் பிரச்சாரங்கள் மிக முக்கியமானவை.

ரெண்டரர்கள் மற்றும் OS சாண்ட்பாக்ஸ்கள் இரண்டையும் கடந்து AI ஆனது நான்கு பூஜ்ஜிய நாட்களை ஒரே சுரண்டலுடன் இணைக்கிறது. புதிய சுரண்டல்களின் அலை வருகிறது.

தன்னாட்சி சரிபார்ப்பு உச்சிமாநாட்டில் (மே 12 மற்றும் 14), சூழல் நிறைந்த தன்னாட்சி சரிபார்ப்பு எவ்வாறு சுரண்டக்கூடியதைக் கண்டறிந்து, கட்டுப்பாடுகள் செல்லுபடியாகும் என்பதை நிரூபிக்கிறது மற்றும் சரிசெய்தல் வளையத்தை மூடுகிறது என்பதைப் பார்க்கவும்.

உங்கள் இடத்தைக் கோருங்கள்

Leave a Reply