விநியோகிக்கப்பட்ட சேவை மறுப்பு (DDoS) தாக்குதல்களுக்கு எதிராக நெட்வொர்க்குகளைப் பாதுகாப்பதில் நிபுணத்துவம் பெற்ற ஒரு பிரேசிலிய தொழில்நுட்ப நிறுவனம், பிரேசிலில் உள்ள மற்ற நெட்வொர்க் ஆபரேட்டர்களுக்கு எதிராக பாரிய DDoS தாக்குதல்களின் விரிவான பிரச்சாரத்திற்கு பொறுப்பான ஒரு போட்நெட்டை செயல்படுத்தியுள்ளது, KrebsOnSecurity அறிந்தது. நிறுவனத்தின் தலைமை நிர்வாக அதிகாரி கூறுகையில், தீங்கிழைக்கும் செயல் பாதுகாப்பு மீறலின் விளைவாகும், மேலும் இது ஒரு போட்டியாளர் தனது நிறுவனத்தின் பொது நற்பெயருக்கு களங்கம் விளைவிக்கும் முயற்சியாக இருக்கலாம் என்று கூறுகிறார்.

TP-Link இலிருந்து ஒரு ஆர்ச்சர் AX21 திசைவி. படம்: tp-link.com.

கடந்த சில ஆண்டுகளாக, பாதுகாப்பு வல்லுநர்கள் பிரேசிலில் தோன்றிய பாரிய DDoS தாக்குதல்களைத் தொடர்ந்து கண்காணித்து பிரேசிலிய ISPகளை மட்டுமே குறிவைத்துள்ளனர். சமீப காலம் வரை, இந்த டிஜிட்டல் முற்றுகைகளுக்குப் பின்னால் யார் அல்லது என்ன இருக்கிறார்கள் என்பது தெளிவாகத் தெரியவில்லை. இந்த மாத தொடக்கத்தில், அநாமதேயமாக இருக்கக் கேட்ட நம்பகமான ஆதாரம் திறந்த ஆன்லைன் கோப்பகத்தில் வெளிப்படுத்தப்பட்ட ஆர்வமுள்ள கோப்புக் காப்பகத்தைப் பகிர்ந்துகொண்டபோது அது மாறியது.

அம்பலப்படுத்தப்பட்ட காப்பகத்தில் பைத்தானில் எழுதப்பட்ட பல போர்த்துகீசிய மொழி தீங்கிழைக்கும் திட்டங்கள் இருந்தன. தலைமை நிர்வாக அதிகாரிக்கு சொந்தமான தனிப்பட்ட SSH அங்கீகார விசைகளும் இதில் அடங்கும் பெரிய நெட்வொர்க்குகள்மற்ற பிரேசிலிய நெட்வொர்க் ஆபரேட்டர்களுக்கு DDoS பாதுகாப்பை முதன்மையாக வழங்கும் பிரேசிலிய ISP.

2014 ஆம் ஆண்டில் புளோரிடாவின் மியாமியில் நிறுவப்பட்டது, பெரிய நெட்வொர்க்குகளின் செயல்பாடுகள் பிரேசிலை மையமாகக் கொண்டுள்ளன. நிறுவனம் DDoS தாக்குதல்களுக்கு எதிராக கேம் சர்வர்களை பாதுகாப்பதில் இருந்து உருவானது மற்றும் ISP-மையப்படுத்தப்பட்ட DDoS தணிப்பு வழங்குநராக உருவெடுத்துள்ளது. துஷ்பிரயோகம் தொடர்பான எந்தவொரு பொதுப் புகார்களிலும் இது தோன்றாது மற்றும் அறியப்பட்ட DDoS-க்காக-வாடகை சேவைகளுடன் தொடர்புபடுத்தப்படவில்லை.

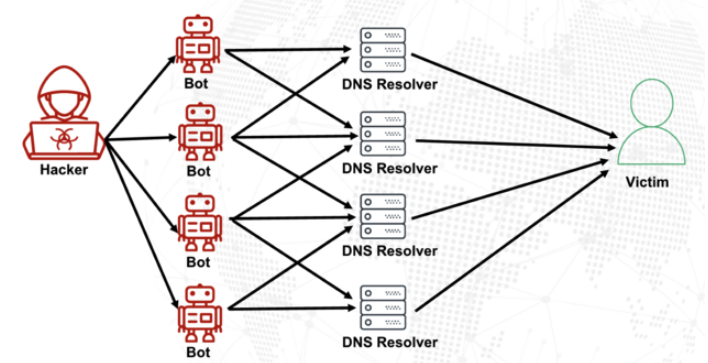

எவ்வாறாயினும், ஒரு பிரேசிலிய அச்சுறுத்தல் நடிகர் மிகப்பெரிய நெட்வொர்க்குகளின் உள்கட்டமைப்பிற்கான ரூட் அணுகலைப் பராமரித்து, இணையத்தில் பாதுகாப்பற்ற இணைய திசைவிகள் மற்றும் இணையத்தில் நிர்வகிக்கப்படாத டொமைன் பெயர் அமைப்பு (டிஎன்எஸ்) சர்வர்களுக்காக இணையத்தை பெருமளவில் ஸ்கேன் செய்வதன் மூலம் சக்திவாய்ந்த DDoS பாட்நெட்டை உருவாக்கினார் என்பதை வெளிப்படுத்திய காப்பகம் காட்டுகிறது.

DNS என்பது இணையப் பயனர்கள் தொடர்புடைய IP முகவரிகளுக்குப் பதிலாக பழக்கமான டொமைன் பெயர்களைத் தட்டச்சு செய்வதன் மூலம் இணையதளங்களை அடைய அனுமதிக்கிறது. வெறுமனே, DNS சேவையகங்கள் நம்பகமான டொமைனில் உள்ள இயந்திரங்களுக்கு மட்டுமே பதில்களை வழங்குகின்றன. ஆனால் “DNS பிரதிபலிப்பு” என்று அழைக்கப்படும் தாக்குதல்கள் இணையத்தில் எங்கிருந்தும் வினவல்களை ஏற்கும் வகையில் (தவறான) கட்டமைக்கப்பட்ட DNS சேவையகங்களைச் சார்ந்துள்ளது. தாக்குபவர்கள் இந்த சேவையகங்களுக்கு ஏமாற்றப்பட்ட DNS வினவல்களை அனுப்பலாம், இதனால் கோரிக்கை இலக்கின் நெட்வொர்க்கிலிருந்து தோன்றியதாகத் தோன்றும். அந்த வகையில், DNS சேவையகங்கள் பதிலளிக்கும் போது, அவை ஏமாற்றப்பட்ட (இலக்கு) முகவரிக்கு பதிலளிக்கின்றன.

பெரிய DNS செய்திகளை அனுமதிக்கும் DNS நெறிமுறைக்கான நீட்டிப்பைப் பயன்படுத்தி, பாட்மாஸ்டர்கள் பிரதிபலிப்பு தாக்குதலின் அளவையும் தாக்கத்தையும் வியத்தகு முறையில் அதிகரிக்க முடியும் – DNS வினவல்களை உருவாக்குவதன் மூலம், பதில்கள் கோரிக்கைகளை விட பெரியதாக இருக்கும். எடுத்துக்காட்டாக, தாக்குபவர் 100 பைட்டுகளுக்கும் குறைவான DNS கோரிக்கையை உருவாக்கலாம், இதனால் 60-70 மடங்கு பெரிய பதில் கிடைக்கும். ஒரே நேரத்தில் பல்லாயிரக்கணக்கான சமரசம் செய்யப்பட்ட சாதனங்களிலிருந்து இந்த ஏமாற்றப்பட்ட கோரிக்கைகளுடன் குற்றவாளிகள் பல DNS சேவையகங்களை வினவும்போது இந்த பெருக்க விளைவு குறிப்பாக உச்சரிக்கப்படுகிறது.

ஒரு DNS பெருக்கம் மற்றும் பிரதிபலிப்பு தாக்குதல், விளக்கப்பட்டுள்ளது. படம்: veracara.digicert.com.

அம்பலப்படுத்தப்பட்ட கோப்பு காப்பகத்தில் கட்டளை வரி பதிவேடு உள்ளது, இது இணையத்தில் தேடுவதன் மூலம் இந்த தாக்குபவர் எவ்வாறு சக்திவாய்ந்த போட்நெட்டை உருவாக்கினார் மற்றும் பராமரித்தார் என்பதைக் காட்டுகிறது. TP-Link Archer AX21 திசைவிகள். குறிப்பாக, ஏப்ரல் 2023 இல் இணைக்கப்பட்ட அங்கீகரிக்கப்படாத கட்டளை ஊசி பாதிப்பு CVE-2023-1389 க்கு பாதிக்கப்படக்கூடிய TP-Link சாதனங்களை பாட்நெட் தேடுகிறது.

வெளிப்படுத்தப்பட்ட பைதான் தாக்குதல் ஸ்கிரிப்ட்களில் உள்ள தீங்கிழைக்கும் டொமைன்கள் ஹைக்கிலோவருக்கான டிஎன்எஸ் தேடல்களை உள்ளடக்கியது.[.]st, மற்றும் c.loyaltyservices[.]lol, Mirai தீம்பொருள் மாறுபாட்டால் இயக்கப்படும் இன்டர்நெட் ஆஃப் திங்ஸ் (IoT) பாட்நெட்டிற்கான கட்டுப்பாட்டு சேவையகங்களாக கடந்த ஆண்டில் கொடியிடப்பட்ட இரண்டு டொமைன்களும்.

கடந்த ஆண்டில் நூற்றுக்கணக்கான முறை முறைகேடான செயல்பாட்டிற்காக கொடியிடப்பட்ட டிஜிட்டல் ஓஷன் சர்வரில் இருந்து பாட்மாஸ்டர் தனது ஸ்கேனை ஒருங்கிணைத்ததாக கசிந்த காப்பகம் காட்டுகிறது. பைதான் ஸ்கிரிப்டுகள் இலக்குகளை அடையாளம் காணவும் DDoS பிரச்சாரங்களை செயல்படுத்தவும் பயன்படுத்தப்படும் பெரிய நெட்வொர்க்குகளுக்கு ஒதுக்கப்பட்ட பல இணைய முகவரிகளை செயல்படுத்துகின்றன. தாக்குதல்கள் பிரேசிலிய ஐபி முகவரி வரம்புகளுக்கு கண்டிப்பாக வரையறுக்கப்பட்டன, மேலும் 10-60 வினாடிகளுக்கு தேர்ந்தெடுக்கப்பட்ட ஒவ்வொரு ஐபி முகவரி முன்னொட்டுகளும் ஒரு ஹோஸ்டுக்கு நான்கு இணையான செயல்முறைகளுடன் போட்நெட் அடுத்த இலக்கை நோக்கிச் செல்லும் முன் தாக்கப்பட்டதாக ஸ்கிரிப்ட்கள் காட்டுகின்றன.

பெரிய நெட்வொர்க்குகளின் CEO க்கு சொந்தமான தனிப்பட்ட SSH விசைகளின் அடிப்படையில் இந்த தீங்கிழைக்கும் பைதான் ஸ்கிரிப்ட்களையும் காப்பகம் காட்டுகிறது. எரிக் நாசிமென்டோ. கோப்புகளைப் பற்றிய கருத்தைக் கேட்டதற்கு, திரு. நாசிமெண்டோ, தாக்குதல் திட்டங்களை எழுதவில்லை என்றும், KrebsOnSecurity ஆல் தொடர்பு கொள்ளும் வரை DDoS பிரச்சாரங்களின் அளவை உணரவில்லை என்றும் கூறினார்.

“சிறிய ISPகளுக்கு எதிரான மிகப் பெரிய DDoS தாக்குதல்களின் பல அப்ஸ்ட்ரீம் அடுக்கு 1களை நாங்கள் பெற்று அறிவித்துள்ளோம்” என்று நாசிமென்டோ கூறினார். “அந்த நேரத்தில் நான் ஆழமாக தோண்டவில்லை, நீங்கள் அனுப்பியது தெளிவாகிறது.”

அங்கீகரிக்கப்படாத செயல்பாடு, ஜனவரி 2026 இல் முதன்முதலில் கண்டறியப்பட்ட டிஜிட்டல் ஊடுருவலுடன் தொடர்புடையதாக இருக்கலாம் என்று Nascimento கூறியது, இது நிறுவனத்தின் இரண்டு டெவலப்மெண்ட் சர்வர்கள் மற்றும் அதன் தனிப்பட்ட SSH விசைகளை சமரசம் செய்தது. ஆனால் ஜனவரிக்குப் பிறகு அந்த சாவிகள் பயன்படுத்தப்பட்டதற்கான ஆதாரம் இல்லை என்றார்.

“நாங்கள் அதே நாளில் குழுவிற்கு எழுத்துப்பூர்வமாக அறிவித்தோம், பெட்டிகளை சுத்தம் செய்து சாவியைத் திருப்பினோம்,” என்று நாசிமெண்டோ கூறினார், டிஜிட்டல் ஓஷனில் இருந்து ஜனவரி 11 அறிவிப்பின் ஸ்கிரீன்ஷாட்டைப் பகிர்ந்துள்ளார். “எல்லாம் உள்நாட்டில் ஆவணப்படுத்தப்பட்டுள்ளது.”

திரு. நாசிமெண்டோ கூறுகையில், Huge Networks மேலும் விசாரிக்க மூன்றாம் தரப்பு நெட்வொர்க் தடயவியல் நிறுவனத்தை நியமித்துள்ளது.

“இதுவரையிலான எங்கள் பணி மதிப்பீடு என்னவென்றால், இது அனைத்தும் ஒரு உள் சமரசத்துடன் தொடங்கியது – இது என்னிடமிருந்து பெறப்பட்ட தனிப்பட்ட துளி உட்பட சில ஆதாரங்களை தாக்குபவர்களுக்கு கீழ்நிலை அணுகலை வழங்கிய ஒரு முக்கிய புள்ளி” என்று அவர் எழுதினார்.

“பல நபர்களால் அணுகப்பட்ட ஒரு கோட்டை/ஜம்ப் சர்வர் மூலம் சமரசம் ஏற்பட்டது,” நாசிமென்டோ தொடர்ந்தார். “டிஜிட்டல் ஓஷன் ஜனவரி 11 ஆம் தேதி வீழ்ச்சியைப் புகாரளித்தது – ஒரு SSH விசை கசிவு காரணமாக சமரசம் செய்யப்பட்டது, அவர்களின் வார்த்தைகளில் – நான் அந்த நேரத்தில் பயணம் செய்து, திரும்பி வரும் வழியில் உரையாற்றினேன். அந்த வீழ்ச்சி தடுக்கப்பட்டு அழிக்கப்பட்டது மற்றும் பெரிய நெட்வொர்க்குகளின் உள்கட்டமைப்பின் ஒரு பகுதியாக இல்லை.”

பிரேசிலிய ISPகள் மீதான DDoS தாக்குதல்களில் பயன்படுத்தப்படும் TP-Link சாதனங்களின் பாட்நெட்டை இயக்கும் தீங்கிழைக்கும் மென்பொருள் Mirai ஐ அடிப்படையாகக் கொண்டது, இது செப்டம்பர் 2016 இல் பொதுவில் அறிமுகமான மால்வேர் வகையாகும், இது நான்கு நாட்களுக்கு இந்த தளத்தை ஆஃப்லைனில் எடுத்து சாதனை படைத்த DDoS தாக்குதலைத் தொடங்கியது. ஜனவரி 2017 இல், KrebsOnSecurity, Mirai இன் ஆசிரியர்களை DDoS தணிப்பு நிறுவனத்தின் இணை உரிமையாளர்களாகக் கண்டறிந்தது, இது கேம் சர்வர்களைத் தாக்கவும் புதிய வாடிக்கையாளர்களை பயமுறுத்தவும் பாட்நெட்டைப் பயன்படுத்துகிறது.

மே 2025 இல், KrebsOnSecurity மற்றொரு Mirai-அடிப்படையிலான DDoS ஆல் தாக்கப்பட்டது, இது Google இதுவரை தணிக்காத மிகப்பெரிய தாக்குதல் என்று அழைத்தது. DDoS தணிப்பு நிறுவனத்தை நடத்தி வந்த 20 வயது பிரேசிலியன் நபர் மற்றும் பல DDoS-க்கு வாடகை சேவைகள் FBI ஆல் பறிமுதல் செய்யப்பட்டன.

தனது நிறுவனத்தின் சேவைகளுக்கு வணிகத்தை உருவாக்குவதற்காக பிரேசிலிய ஆபரேட்டர்களுக்கு எதிராக DDoS தாக்குதல்களில் ஈடுபட்டதை நாசிமென்டோ திட்டவட்டமாக மறுத்துள்ளார்.

“பாதுகாப்பை விற்க பிரேசிலிய ஆபரேட்டர்களுக்கு எதிராக நாங்கள் DDoS தாக்குதல்களைத் தொடங்கவில்லை” என்று கேள்விகளுக்கு பதிலளித்த நாசிமென்டோ எழுதினார். “எங்கள் விற்பனை மாதிரியானது பெருமளவில் உள்வரும் மற்றும் சேனல் ஒருங்கிணைப்பாளர், விநியோகஸ்தர்கள், கூட்டாளர்கள் மூலம் – சந்தை சம்பவங்களின் அடிப்படையில் செயல்படவில்லை. நீங்கள் பெற்ற ஸ்கிரிப்ட்களில் உள்ள இலக்குகள் சிறிய பிராந்திய சப்ளையர்கள், அவற்றில் பெரும்பாலானவை எங்கள் வாடிக்கையாளர் தளத்திலோ அல்லது எங்கள் விற்பனைக் குழாயிலோ இல்லை – QRator போன்ற பொது ஆதாரங்களால் சரிபார்க்கக்கூடிய உண்மை.”

இது அனைத்தும் ஒரு போட்டியாளரால் செய்யப்பட்டது என்பதற்கு “பிளாக்செயினில் வலுவான ஆதாரங்கள் சேமிக்கப்பட்டுள்ளன” என்று நாசிமென்டோ கூறுகிறார். அந்த போட்டியாளர் யாராக இருக்கலாம் என, CEO கூறவில்லை.

“இதை உங்களுடன் பகிர்ந்து கொள்ள விரும்புகிறேன், ஆனால் எனது முரட்டு போட்டியாளருக்கு எதிரான ஆச்சரியத்தை இழக்கும் என்பதால் அதை வெளியிட முடியவில்லை,” என்று அவர் விளக்கினார். “தற்செயலானதா இல்லையா, உங்கள் தொடர்பு ஒரு முக்கியமான நிகழ்வுக்கு ஒரு வாரத்திற்கு முன்பு நடந்தது – இந்தப் போட்டியாளர் இதுவரை கலந்து கொள்ளாத ஒன்று (இது இந்தத் துறையில் ஒரு பாரம்பரிய நிகழ்வு). இந்த ஆண்டு, அவர்கள் செய்வார்கள். விந்தையானது, இல்லையா?”

உண்மையில் விசித்திரமானது.

Leave a Reply