நிதி ரீதியாக உந்துதல் பெற்ற தரவு திருட்டு மற்றும் மிரட்டி பணம் பறிக்கும் குழு ஈரானின் போரில் தன்னை புகுத்த முயற்சிக்கிறது.

ஈரானுக்கு எதிரான அகற்றுதல் பிரச்சாரம் கடந்த வார இறுதியில் செயல்பட்டதாகவும், ஒப்பீட்டளவில் புதிய சைபர் கிரைம் குழுவிலிருந்து வந்ததாகவும் நிபுணர்கள் கூறுகின்றனர். குழுPCP. டிசம்பர் 2025 இல், குழுவானது கார்ப்பரேட் கிளவுட் சூழல்களில் சமரசம் செய்யத் தொடங்கியது, அது டோக்கர் ஏபிஐகள், குபெர்னெட்ஸ் கிளஸ்டர்கள், ரெடிஸ் சர்வர்கள் மற்றும் ரியாக்ட்2ஷெல் பாதிப்பு ஆகியவற்றைப் பின்தொடர்ந்து சுய-பிரசாரம் செய்யும் புழுவைப் பயன்படுத்தி வந்தது. TeamPCP பின்னர் பாதிக்கப்பட்டவர்களின் நெட்வொர்க்குகள் வழியாக பக்கவாட்டாக நகர்த்த முயற்சித்தது, உள்நுழைவு சான்றுகளைப் பறித்தது மற்றும் டெலிகிராம் வழியாக பாதிக்கப்பட்டவர்களை மிரட்டி பணம் பறித்தது.

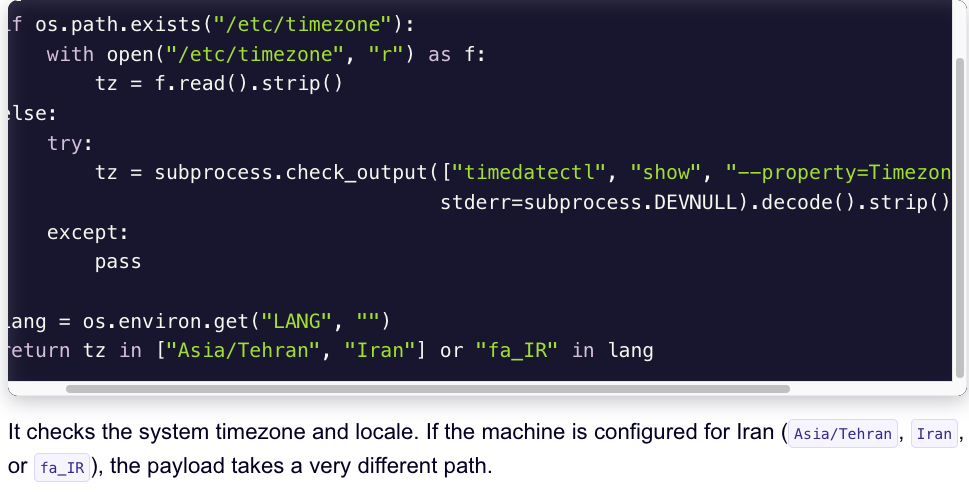

தீங்கிழைக்கும் CanisterWorm இன் ஒரு பகுதி ஈரானின் நேர மண்டலத்துடன் பொருந்தக்கூடிய அல்லது ஃபார்ஸியை இயல்பு மொழியாகக் கொண்ட கணினிகளில் தரவைத் தேடி அழிக்கிறது. படம்: Aikido.dev.

ஜனவரி மாதம் வெளியிடப்பட்ட TeamPCP இன் சுயவிவரத்தில், பாதுகாப்பு நிறுவனம் ஃப்ளேர் குழுவானது இறுதிப் புள்ளிகளைப் பயன்படுத்துவதற்குப் பதிலாக வெளிப்படும் கட்டுப்பாட்டு விமானங்களை ஒத்திசைக்கிறது, முக்கியமாக இறுதிப் பயனர் சாதனங்களில் கிளவுட் உள்கட்டமைப்பைக் குறிவைக்கிறது, Azure (61%) மற்றும் AWS (36%) ஆகியவை 97% சமரசம் செய்யப்பட்ட சேவையகங்களைக் கொண்டுள்ளன.

“TeamPCP இன் சக்தி புதிய சுரண்டல்கள் அல்லது அசல் தீம்பொருளிலிருந்து அல்ல, ஆனால் பெரிய அளவிலான ஆட்டோமேஷன் மற்றும் நன்கு அறியப்பட்ட தாக்குதல் நுட்பங்களின் ஒருங்கிணைப்பிலிருந்து வருகிறது” என்று ஃப்ளேர் கூறினார். அசாஃப் மொராக் அவர் எழுதினார். “குழு தற்போதுள்ள பாதிப்புகள், தவறான கட்டமைப்புகள் மற்றும் மறுசுழற்சி செய்யப்பட்ட கருவிகளை கிளவுட்-நேட்டிவ் சுரண்டல் தளமாக மாற்றுகிறது, இது வெளிப்படும் உள்கட்டமைப்பை ஒரு சுய-பிரச்சார குற்றவியல் சுற்றுச்சூழல் அமைப்பாக மாற்றுகிறது.”

மார்ச் 19 அன்று, TeamPCP பாதிப்பு ஸ்கேனருக்கு எதிராக விநியோகச் சங்கிலித் தாக்குதலைச் செயல்படுத்தியது ட்ரிவி இருந்து அக்வா பாதுகாப்புGitHub பங்குகளின் அதிகாரப்பூர்வ பதிப்புகளில் நற்சான்றிதழ்-திருடும் தீம்பொருளை செலுத்துதல். தீங்கிழைக்கும் கோப்புகளை அகற்றியதாக அக்வா செக்யூரிட்டி கூறியது, ஆனால் தாக்குபவர்கள் SSH விசைகள், கிளவுட் நற்சான்றிதழ்கள், குபெர்னெட்ஸ் டோக்கன்கள் மற்றும் கிரிப்டோகரன்சி வாலட்களைத் திருடிய தீங்கிழைக்கும் பதிப்புகளை வெளியிட முடிந்தது என்று பாதுகாப்பு நிறுவனம் விஸ் குறிப்பிடுகிறது.

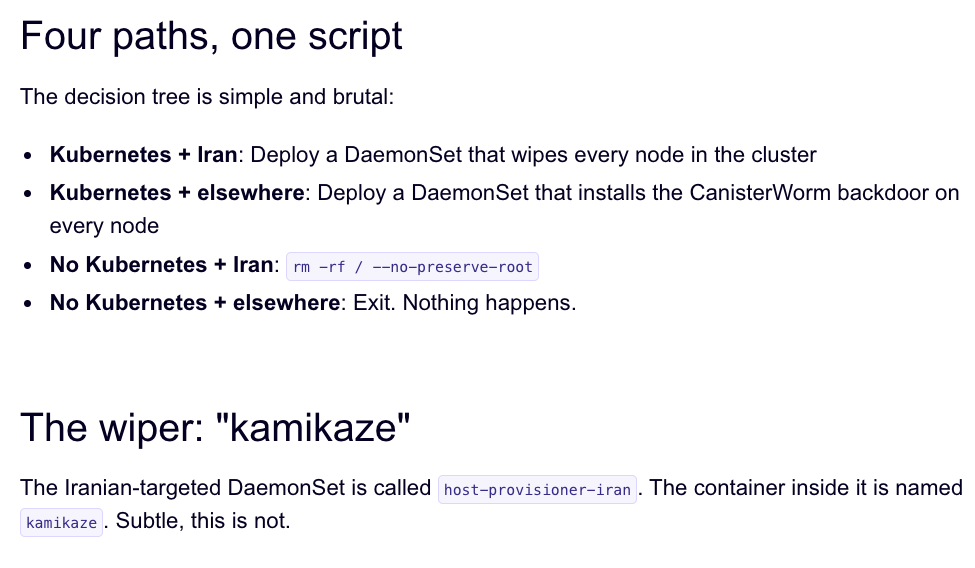

வார இறுதியில், டிரிவி தாக்குதலில் TeamPCP பயன்படுத்திய அதே தொழில்நுட்ப உள்கட்டமைப்பு, பயனரின் நேர மண்டலம் மற்றும் மொழி ஈரானுடன் பொருந்துவது உறுதியானால், நீக்குதல் தாக்குதலைச் செயல்படுத்தும் புதிய தீங்கிழைக்கும் பேலோடை வரிசைப்படுத்த பயன்படுத்தப்பட்டது, அது கூறியது. சார்லி எரிக்சன்பாதுகாப்பு ஆய்வாளர் அக்கிடோ. ஞாயிற்றுக்கிழமை வெளியிடப்பட்ட வலைப்பதிவு இடுகையில், எரிக்சன் கூறுகையில், பாதிக்கப்பட்டவர் ஈரானில் இருப்பதை வைப்பர் கூறு கண்டறிந்து, குபெர்னெட்ஸ் கிளஸ்டருக்கு அணுகல் இருந்தால், அது அந்த கிளஸ்டரில் உள்ள ஒவ்வொரு முனையிலும் உள்ள தரவை அழித்துவிடும்.

“அது இல்லை என்றால், அது உள்ளூர் இயந்திரத்தை மட்டுமே துடைக்கும்,” எரிக்சன் KrebsOnSecurity இடம் கூறினார்.

படம்: Aikido.dev.

Aikido TeamPCP உள்கட்டமைப்பை “குப்பி புழு“இன்டர்நெட் கம்ப்யூட்டர் புரோட்டோகால் (ஐசிபி) மூலம் குழு தனது பிரச்சாரங்களைத் திட்டமிடுகிறது – இது குறியீடு மற்றும் தரவு இரண்டையும் இணைக்கும் டேம்பர்-ப்ரூஃப், பிளாக்செயின் அடிப்படையிலான “ஸ்மார்ட் ஒப்பந்தங்களின்” அமைப்பு. ஐசிபி கேனிஸ்டர்கள் நேரடியாக பார்வையாளர்களுக்கு வலை உள்ளடக்கத்தை வழங்க முடியும், மேலும் அவற்றின் விநியோகிக்கப்பட்ட கட்டமைப்பு அவற்றை அகற்றும் முயற்சிகளை எதிர்க்கும்.

TeamPCPக்குப் பின்னால் இருப்பவர்கள் டெலிகிராம் குழுவில் தங்கள் சுரண்டல்களைப் பற்றி தற்பெருமை காட்டுவதாகவும், ஒரு பெரிய பன்னாட்டு மருந்து நிறுவனம் உட்பட பெரிய நிறுவனங்களிடமிருந்து பெரிய அளவிலான முக்கியமான தரவுகளைத் திருடுவதற்கு புழுவைப் பயன்படுத்தியதாகவும் எரிக்சன் கூறினார்.

“அவர்கள் இரண்டாவது முறையாக அக்வாவை சமரசம் செய்தபோது, அவர்கள் ஒரு சில கிட்ஹப் கணக்குகளை எடுத்து ஸ்பேம் மூலம் ஸ்பேம் செய்யத் தொடங்கினர்,” என்று எரிக்சன் கூறினார். “கிட்டத்தட்ட இது அவர்களுக்கு எவ்வளவு அணுகல் உள்ளது என்பதைக் காட்டியது போல் இருந்தது. அவர்கள் இந்த நற்சான்றிதழ்களின் முழு கையிருப்பையும் தெளிவாகக் கொண்டுள்ளனர், மேலும் நாம் இதுவரை பார்த்தது அவர்கள் வைத்திருப்பதற்கான சிறிய மாதிரியாக இருக்கலாம்.”

GitHub இன் ஸ்பேம் செய்திகள் TeamPCP க்கு தங்கள் தீம்பொருளால் மாசுபடுத்தப்பட்ட எந்த குறியீடு தொகுப்புகளும் GitHub தேடல்களில் முக்கிய இடத்தைப் பெறுவதை உறுதிசெய்வதற்கான ஒரு வழியாக இருக்கும் என்று பாதுகாப்பு நிபுணர்கள் கூறுகின்றனர். இன்று வெளியிடப்பட்ட ஒரு செய்திமடலில், GitHub உண்மையான தீம்பொருள் சிக்கலைக் கொண்டிருக்கத் தொடங்குகிறது, ஆபத்தான வணிகம் நிருபர் கேட்டலின் சிம்பானு தாக்குபவர்கள் தங்கள் களஞ்சியங்களுக்கு அர்த்தமற்ற கமிட்களைத் தள்ளுவதையோ அல்லது GitHub நட்சத்திரங்களை விற்கும் ஆன்லைன் சேவைகளைப் பயன்படுத்துவதையோ GitHub தேடல் பக்கத்தின் மேலே தீங்கிழைக்கும் தொகுப்புகளை வைத்திருப்பதற்கும் அடிக்கடி காணப்படுவதாக எழுதுகிறார்.

இந்த வார இறுதியில் ஏற்பட்ட வெடிப்பு, பல மாதங்களில் ட்ரிவி சம்பந்தப்பட்ட இரண்டாவது பெரிய விநியோகச் சங்கிலித் தாக்குதல் ஆகும். பிப்ரவரி பிற்பகுதியில், ஹேக்கர்பாட்-கிளா என்ற தானியங்கி அச்சுறுத்தலின் ஒரு பகுதியாக Trivy தாக்கப்பட்டது, இது அங்கீகார டோக்கன்களைத் திருட GitHub செயல்களில் தவறாக உள்ளமைக்கப்பட்ட பணிப்பாய்வுகளை பெருமளவில் பயன்படுத்தியது.

அக்வா செக்யூரிட்டி மீதான முதல் தாக்குதலில் பெற்ற அணுகலை டீம்பிசிபி இந்த வார இறுதித் தவறுகளைச் செய்ய பயன்படுத்தியதாக எரிக்சன் கூறினார். ஆனால் TeamPCP இன் துடைப்பான் உண்மையில் பாதிக்கப்பட்டவரின் கணினிகளில் ஏதேனும் தரவை அழிக்க முடிந்ததா என்பதைச் சொல்ல நம்பகமான வழி இல்லை என்றும், தீங்கிழைக்கும் பேலோட் வார இறுதியில் ஒரு குறுகிய காலத்திற்கு மட்டுமே செயலில் இருந்தது என்றும் அவர் கூறினார்.

“அவர்கள் எடுத்தார்கள் [the malicious code] மேலும் கீழும், புதிய அம்சங்களைச் சேர்த்து விரைவாக மாற்றுகிறது,” என்று எரிக்சன் கூறினார், தீங்கிழைக்கும் கொள்கலன் தீம்பொருள் பதிவிறக்கங்களை வழங்காதபோது, அது பார்வையாளர்களை YouTube இல் ஒரு ரிக் ரோல் வீடியோவிற்கு வழிநடத்தியது.

“இது எல்லா இடங்களிலும் சிறிது சிறிதாக இருக்கிறது, மேலும் ஈரானின் முழு விஷயமும் அவர்களின் கவனத்தை ஈர்க்கும் வழியாகும்” என்று எரிக்சன் கூறினார். “இந்த மக்கள் உண்மையில் இந்த குழப்பமான தீய பாத்திரத்தை இங்கே நடிக்கிறார்கள் என்று நான் உணர்கிறேன்.”

சப்ளை செயின் தாக்குதல்களின் அதிர்வெண் சமீபத்தில் அதிகரித்துள்ளதால், அச்சுறுத்தல் நடிகர்கள் அவை எவ்வளவு பயனுள்ளதாக இருக்கும் என்பதைப் புரிந்து கொள்ளத் தொடங்குகின்றன என்று சிம்பானு குறிப்பிட்டார், மேலும் 2024 இல் தொடங்கும் இந்த சம்பவங்களின் ஆபத்தான எண்ணிக்கையை அவரது இடுகை ஆவணப்படுத்துகிறது.

“பாதுகாப்பு நிறுவனங்கள் இதைக் கவனிப்பதில் ஒரு நல்ல வேலையைச் செய்வதாகத் தோன்றினாலும், GitHub இன் பாதுகாப்புக் குழுவும் முன்னேற எங்களுக்குத் தேவைப்படும்” என்று சிம்பானு எழுதினார். “துரதிர்ஷ்டவசமாக, ஒரு திட்டத்தை நகலெடுக்க (முட்கரண்டி) வடிவமைக்கப்பட்ட மேடையில், அதன் புதிய பதிப்புகளை (குளோன்கள்) உருவாக்க, முறையான களஞ்சியங்களின் குளோன்களில் தீங்கிழைக்கும் சேர்த்தல்களை அடையாளம் காண்பது ஒரு பொறியியல் சிக்கலாக இருக்கலாம்.”

புதுப்பிப்பு, பிற்பகல் 2:40 ET: டீம்பிசிபி நற்சான்றிதழ்-திருடும் தீம்பொருளையும் தள்ளியது என்று விஸ் தெரிவிக்கிறது KICSI பாதிப்பு ஸ்கேனர் இருந்து செக்மார்க்ஸ்மற்றும் ஸ்கேனரின் கிட்ஹப் நடவடிக்கை இன்று (மார்ச் 23) 12:58 மற்றும் 16:50 UTC க்கு இடையில் சமரசம் செய்யப்பட்டது.

Leave a Reply